Noted

简介:Simon 是 Forela 的一名开发人员,他通知了 CERT 团队他的桌面上出现了一条笔记。该说明声称他的系统已被入侵,并且已经收集了来自西蒙工作站的敏感数据。肇事者在他的工作站上进行了数据勒索,现在威胁要在暗网上发布数据,除非他们的要求得到满足。Simon 的工作站包含多个敏感文件,包括计划中的软件项目、内部开发计划和应用程序代码库。威胁情报团队认为威胁行为者犯了一些错误,但他们没有找到任何联系威胁行为者的方法。该公司的利益相关者坚持要求解决这一事件并恢复所有敏感数据。他们要求在任何情况下都不应泄露数据。作为我们的初级安全分析师,在这种情况下,您被分配了特定类型的 DFIR(数字取证和事件响应)调查。CERT 主管在对工作站进行分类后,仅为您提供了 Notepad++ 项目,怀疑攻击者创建了勒索笔记,并通过动手键盘访问执行了其他活动。您的职责是确定攻击是如何发生的,并找到联系威胁参与者的方法,因为他们不小心锁定了自己的联系信息。警告:此神探夏洛克需要OSINT元素,玩家需要与互联网上的第三方服务进行交互。

Task 1

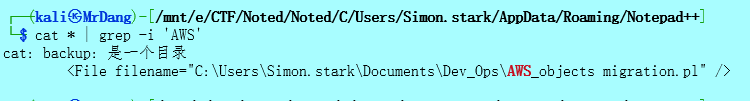

题目:Simon 用于 AWS 操作的脚本的完整路径是什么?

1 | |

使用如上命令会得到一个完整的路径

答案:C:\Users\Simon.stark\Documents\Dev_Ops\AWS_objects migration.pl

Task 2

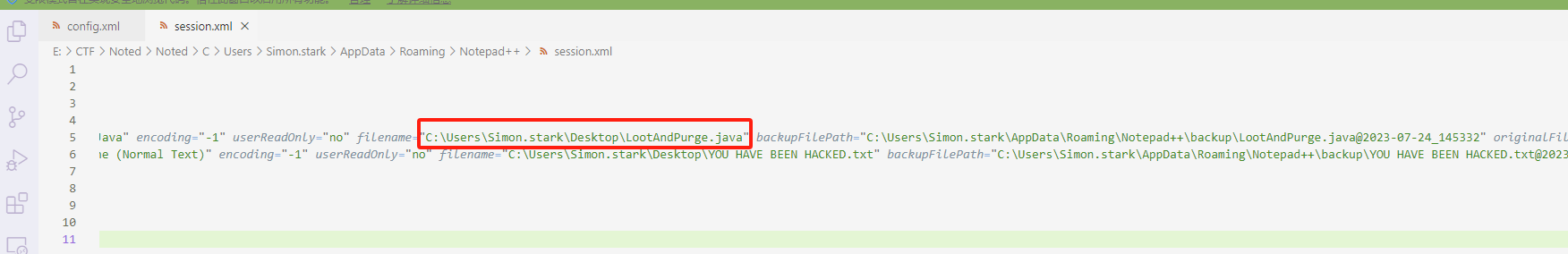

题目:攻击者复制了一些程序代码并在系统上编译,知道受害者是一名软件工程师并拥有所有必要的实用程序。他们这样做是为了融入环境,没有带任何工具。此代码收集敏感数据并准备泄露。程序源文件的完整路径是什么?

在session.xml文件里面找到路径

答案:C:\Users\Simon.stark\Desktop\LootAndPurge.java

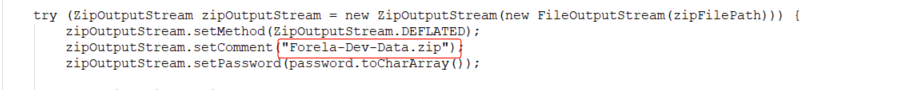

Task 3

题目:包含所有要泄露的数据的最终存档文件的名称是什么?

在备份文件夹里面的LootAndPurge.java文件里面会发现一个zip压缩文件

答案:Forela-Dev-Data.zip

Task 4

题目:攻击者上次修改程序源文件时的UTC时间戳是多少?

在session.xml文件中,您将获得 2 个时间戳。现在你必须使用脚本来计算它。

1 | |

答案:2023-07-24 09:53:23

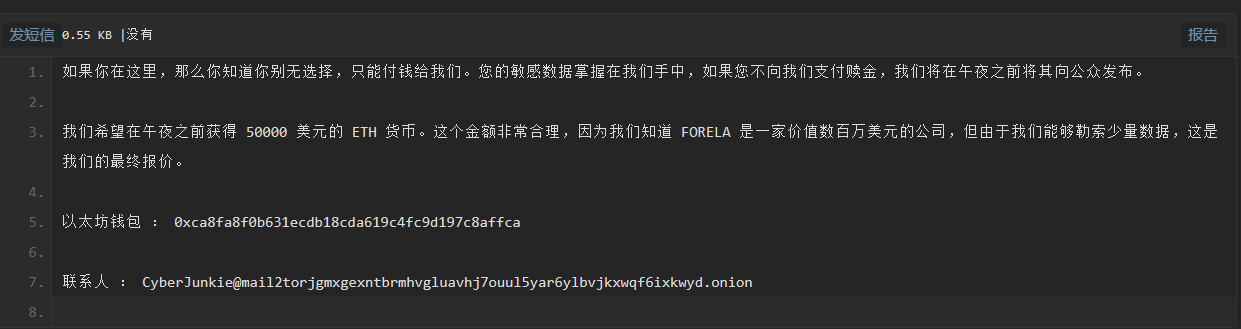

Task 5

题目:攻击者在泄露数据后写了数据勒索说明。攻击者要求付款的加密钱包地址是什么?

把LootAndPurge.java文件里面的压缩包密码放到You have been hacked.txt文档下面给的网址里面进行解密,会得到一个以太坊的钱包地址

答案: 0xca8fa8f0b631ecdb18cda619c4fc9d197c8affca

Task 6

题目:要联系支持人员的电子邮件地址是什么?

在上面最后一行会有一个联系人就是这个邮箱

答案:CyberJunkie@mail2torjgmxgexntbrmhvgluavhj7ouul5yar6ylbvjkxwqf6ixkwyd.onion